企业如何选择合适的Web应用防火墙,Web防火墙品牌-WAF

![]() 发布时间: 2017-09-27

发布时间: 2017-09-27 ![]() 浏览次数 : 78次

浏览次数 : 78次

大概十年前,Web应用防火墙(WAF)进入了IT安全领域,最早提供这类产品的供应商是几家新兴公司,如Perfecto、KaVaDo和NetContinuum。工作原理相当简单:随着攻击范围向IP堆栈的上层移动,瞄上针对特定应用的安全漏洞,这时势必需要开发旨在识别和预防这些攻击的产品。虽然网络防火墙在阻止较低层攻击方面很有效,但并不擅长解开IP数据包层,以分析较高层协议;这就意味着,网络防火墙缺少应用感知功能,而要关闭自定义Web应用中的漏洞窗口,就需要这种功能。

但是尽管WAF炒得很火,供应商承诺的优点也很多,但最终用户的使用体验却相当差。早期产品存在诸多缺点,比如误报率高,给受保护应用的性能带来负面影响,又很难有效地管理。2005年前后,包括思科、思杰和F5在内的大牌网络供应商或收购或开发了Web层监控技术,WAF随之成为一道公认的边界安全防线。促使WAF得到主流用户采用的另一个因素是,出台了支付卡行业数据安全标准(PCI-DSS),该标准在第6.6项需求中明确要求使用具有应用层感知功能的防火墙。

如今,WAF已是IT安全工具箱中一个公认的组成部分。但许多企业仍在为这个问题而纠结:该买哪一种WAF、如何最合理地把它们集成到Web应用风险管理产品系列中。本文分析了采购WAF方面一些主要的决策因素,并给出了相应的建议,以便确保它们很适合企业架构和网络生态系统。

架构和物理尺寸

WAF应该适合于现有的架构,并采用得到安全操作团队接受和支持的物理尺寸。WAF放置方面主要有两种架构方案可以考虑:桥接模式(in-line)或分接/跨接模式(tap/span)。

桥接模式:在这种架构(又叫主动配置)中,WAF就直接放在请求方(如浏览器客户端)与Web应用服务器之间的流量路径当中。WAF在检查应用请求和响应之后再传送请求和响应。

在桥接模式里面,WAN到底采用哪一种方法来传送流量,企业可以作出众多选择。网络方面的选择有:路由器(3层)、网桥(2层)和HTTP反向代理系统。WAF还可以直接在主机服务器(Web应用驻留在上面)上使用,这种WAF名为基于主机的WAF或嵌入式WAF。使用网桥模式的WAF可能不需要改动网络,但流量必须定向至路由器或反向代理模式中的WAF。

要选择一种最佳模式,先要评估一下目前网络上的Web应用是如何构建的:该应用是不是已经在反向代理系统的后面?如果是这样,企业又想继续使用反向代理架构,可以考虑支持这种需要的WAF。如果企业要求WAF终结SSL连接,以检查数据包内容,那么反向代理系统是个理想的选择。不过,在一路发送数据包内容之前终结连接(无论是不是SSL连接)的确需要处理能力,所以需要对这种模式进行造型和测试,确保不会带来让人无法接受的延迟。

桥接式WAF经配置后,可以主动阻止WAF规则集的请求和流量。这项功能很有用,但使用要慎重要是桥接式WAF过于主动地阻止,就会阻止合法流量进入到Web服务器,因而导致应用无法使用。在制定任何主动阻止规则之前,先要进行全面测试,确保生产环境中不会出现服务意外受到干扰的情况。另外,可以以桥接方式使用WAF,但要让它处于纯监控(或被动)模式。

架构方面要考虑的另一个因素是,将安装和管理多少个WAF。如果需要WAF用于多个场合,那不妨考虑支持分布式管理或分布式WAF的解决方案。在这种模式下,可使用中央控制台来管理用于多个场合的防火墙。可以针对所有WAF统一运用规则或设置;也可以根据每个WAF的情况,逐个运用规则集,具体取决于WAF在保护哪一种Web应用。

检测技术

刚才已讨论了架构和物理尺寸问题,现在要问一下这个问题:WAF如何检测Web应用中的漏洞以及针对Web应用的攻击?WAF的目的是智能地保护Web应用,所以拥有细粒度规则和检测机制很要紧。大多数WAF采用结合不同检测技术的方法,确保检测范围最广泛、结果最准确。除了问供应商使用哪些检测技术外,还要让供应商出示证明误报率/漏报率的依据以及第三方测试结果,以便更清楚地了解WAF在实际使用时效果会有多好。下面是一些检测技术,以及向最后选出来的几家产品供应商询问的几个问题:

规则:规则在特征概念的基础上更进了一步,它可以用逻辑与运算符把一系列字符串联系起来,用或运算符添加更复杂的匹配机制,或者用非运算符实现排斥功能。还可以设定规则,寻索非常特定的字符串类型,就像16位号码(比如信用卡号),作为来自Web服务器的响应而发送。一些WAF能够动态学习流量模式,根据一套基准规则来查找异常行为。学到的信息可以发送给管理员,提议针对WAF或互补性保护设备(如IDS或网络防火墙)设定什么样的新规则。

规范化:攻击者的一种惯用手法是,对漏洞的有效载荷做手脚,冒充没有危害的内容(比如对有效载荷的一部分进行URL编码),从而避开WAF的检测。为了检测出这种攻击,WAF就要能够对请求进行规范化处理,以便进行分析。以下是仅仅几个规范化机制完整清单请参阅Web应用安全联盟Web应用防火墙评估标准的第3.1章节。

API:如果企业想自行开发自定义检测技术或规则,以便进行特别评估,比如逻辑检查,可以通过API来做到这点。咨询一下供应商,看看对方是否的确支持API;如果支持,这些API与WAF分析引擎的集成又有多紧密?

高可用性和高吞吐量:如果WAF在流量很大的环境下,它应该能够在不减慢Web应用速度的情况下,处理庞大流量,如果它是桥接式WAF更要有这种功能。如果一个WAF或Web应用失效或超过安全界限,WAF就得支持故障切换,与负载均衡器共同防止服务受到干扰。一些WAF与高可用性设备紧密集成,可作为Web流量管理系统的组件来运行。如果是独立式WAF,就要确保它们满足贵公司的高可用性需求,以便同时符合性能和架构方面的要求。

日志和报告:作为Web应用的监控器和警卫,WAF具有先天的优势,可以将流量和活动记入日志。一些WAF能够捕获全部流量的完整数据包(这在分接/跨接式解决方案中最常见),但是它们都应该将进出Web应用的事务活动方面的关键信息记入日志。

管理多个WAF:如果WAF要部署在复杂的分布式环境中,集中管理功能将大大减轻管理开销。

SSL和加密:加密可以保护传送的数据被人窥视,但这也意味着WAF要是不先对数据解密,就无法检查数据。这方面有两个选择:一是为WAF提供密钥,那样就能对数据解密。二是在WAF处终结SSL连接,然后建立一条新的加密隧道,以便数据从WAF传送到Web服务器/浏览器(建立加密隧道是可选功能)。SSL处理给处理器带来了开销,所以要精心选择可合理终结SSL会话的WAF,考虑使用加速板来卸载一部分处理工作。

新兴协议:规范化和重新组装HTTP和HTML很棘手,但在Web 2.0及之后的环境中,有许多新兴协议和现有的媒体类型会带来恶意软件或安全漏洞。没有哪个WAF能够分析。swf(Flash),找出所有安全漏洞,但至少应支持图像检测,并支持Jscript和PHP等脚本。

与Web应用扫描器集成:Web应用扫描器这种产品能够自动扫描来自外部的Web应用,以模拟攻击者可能会发现的那种安全漏洞。扫描器与WAF互为补充,因为它们能发现管理员利用自定义WAF规则可以缓解的安全漏洞。有些Web应用扫描器供应商与WAF供应商结成了合作伙伴,那样扫描过程中发现了安全漏洞后,扫描器就能自动提议采用什么样的自定义规则,使用正确的WAF句法。这有助于迅速消除安全漏洞,也不需要试图制定防止攻击的最佳规则所需要的管理开销。

总结

你在购买WAF产品之前,需要弄清楚上述问题和考虑因素,它们是确保你买到合适产品的基础。想了解更多的详细内容和考虑因素,请参阅Web应用安全联盟的Web应用防火墙评估标准评估响应矩阵。将上述几点和评估响应阵里面的更多详细内容作为基准,列明需求,并确定必要的功能特性,然后向供应商提交采购需求,敲定最后的需求。虽然WAF市场不像其他一些市场来得拥挤,但事先做好明确采购需求方面的工作将大大缩小产品的选择范围,并有助于确保企业能够得到合适的工具。

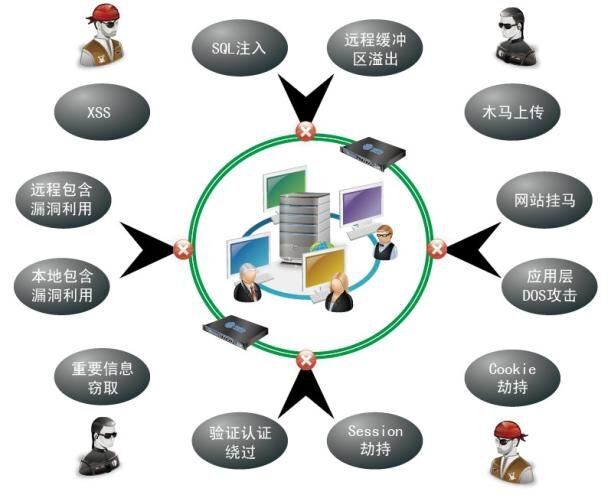

中科网威Web应用防护系统(ANYSEC-WAF)基于Web应用深度防御检测,实现Web应用安全防护,漏洞攻击防护,恶意扫描及探测防护,DDOS/CC攻击防御,Web漏洞扫描、服务器防护、网页防篡改,数据库防篡改,网站访问统计,Web负载均衡等,为企事业单位门户网站提供全方位的Web安全防护解决方案。

中科网威新一代Web应用防火墙代表了全新的Web安全技术,抵御来自应用层的威胁,用以解决诸如防火墙一类传统设备束手无策的Web应用安全问题。与传统防火墙不同,WAF工作在应用层,因此对Web应用防护具有先天的技术优势。基于对Web应用业务和逻辑的深刻理解,WAF对来自Web应用程序客户端的各类请求进行内容检测和验证,确保其安全性与合法性,对非法的请求予以实时阻断,从而对各类网站站点进行有效防护。

下一篇:三个课堂的概念是什么?